Átfogó lista a rosszindulatú programok típusairól és azok céljáról

Ez a leírás azért készült, hogy segítsen megértetni a támadó szándékok közti különbséget. Ha ugyanis tudjuk a támadási eszközt, akkor tudunk ellene hatékonyan védekezni.

Az itt felsorolt kártékony kódokat a szaknyelv Malware-nek nevezi a Malicious Software (rosszindulatú szoftver) rövidítésével. Ezek a programok mind hasznot hoznak a készítőjének, de nem mind közvetlenül okoz kárt az áldozatnak.

A kártékony programoknak két jól elkülöníthető fajtájuk van motivációjuk alapján.

- Közvetlen károkozó tevékenység, mint pl. az adatlopás, zsarolás, hirdetések erőltetése, stb.

- Úgynevezett támogató szolgáltatások biztosítása. Ezek lehetőséget teremtenek a támadás megvalósításához (backdoor, Browser hijacker), vagy elfedéséhez (rootkit).

A kifinomultabb támadásokhoz gyakran használják a támogató szolgáltatásokat, mivel az segíti a támadó rendszerben maradását. Ez olyankor a leglényegesebb, amikor információszerzésre specializálódott támadást indítanak egy cég ellen. Ekkor ugyanis a cél a lehető legtöbb információ megszerzése, és a felfedezés ellehetetlenítése.

Lássuk akkor magukat a malware típusokat:

AdWare: A legkevésbé veszélyes és régen a legjövedelmezőbb Malware-nek számított. Fizetett hirdetéseket jelenít meg a számítógépen. Kihalófélben van a számítógépeken, viszont feljövőben van Androidos rendszereken. Míg régen az Internet Explorer volt a legjobban fertőzött, manapság a Google Chrome a nagy kedvenc, ahova beépülve csak a teljes program eltávolításával irtható ki.

SpyWare: A kémprogram olyan szoftver, amely kémkedik utánad, nyomon követi internetes tevékenységedet annak érdekében, hogy célzott reklámokat (Adware) juttasson el hozzád. Ha talál olyan hibát a programokban, ami lehetővé teszi számára, akkor ellopja a webböngészőben tárolt adatokat - pl. weboldalak bejelentkezési adatai (Facebook, G-mail, Freemail, bank, webáruház, stb.), vagy titkosítatlan kapcsolatok (mentési rendszer, nyomtató, fájlszerver, stb.) adatai. Mivel a hálózati forgalmat figyeli, a titkosítatlan levelezést vagy chat-et is le tudja hallgatni.

Az így megszerzett adatokat aztán a feketepiacon értékesíti az kémprogram írója.

Virus: Olyan fertőző program vagy kód, amely egy másik programhoz fűzi hozzá magát. Ha ezt a programot elfuttatja a számítógép, akkor képes reprodukálni magát (fertőzni). A romboló modul változatos késleltetéssel aktiválódik, nem feltétlen a fertőzéskor. Leggyakrabban a fájlok egymás közötti megosztásával (másolás, letöltés) terjed.

A hagyományos vírus azért is jelentősen különbözik a többi fertőzéstől, mert

- a fertőzés önmagában nincs jelen, csak a számítógépen tárolt adatfájlokhoz kapcsolódóan,

- általában eltávolítható úgy, hogy az adatok sértetlenül helyreállnak.

Nagyjából kihalt kártevő fajta.

Worm: Ez egy olyan program, amely sokszorosítja önmagát, elpusztítva azokat a fájlokat, amiknek a helyébe lép. Csak elég kevés ismert féreg van.

- Készítettek adatölő férget, amely addig dolgozik, amíg a számítógépen az összes potenciális adatfájlt elpusztítja.

- Számos cégek ellen irányuló, hálózati terhelést, internet lassulást (DoS, dDoS) okozó férget készítettek.

- Használták üzenetszórásos tevékenységre, online propagandára aktivisták.

- Készült olyan féreg, amely egy másik féreg megfékezésére volt képes (Blaster vs. Welchia worm)

- A világ legismertebb kibertámadását is egy féreg végezte el - a Stuxnet nevű kiberfegyver 2010. júniusában az iráni atomprogramban okozott komoly károkat.

A féreg legkülönlegesebb tulajdonsága, hogy emberi beavatkozás nélkül képes terjedni - ha egy hálózatban megfertőz egy eszközt, onnantól a teljes hálózatot képes végigfertőzni. Erre a programokban található hibákat (sérülékenységet) használja fel.

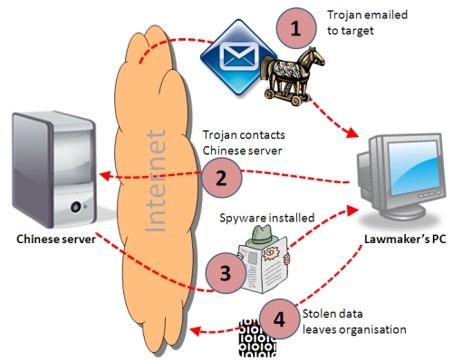

Trojan: A legveszélyesebb támogató Malware. Trójai programok készítésének a célja a számítógép erőforrásainak átvétele, más támadó kódoknak a célpontra való biztonságos bejuttatása. Közreműködhetnek érzékeny (pl. pénzügyi) információk ellopásában, de nagyobb rendszerek elleni támadások (dDoS) zombi hálózatának kiépítésében is.

RootKit: Ez hasonlatos ahhoz, amikor egy betörő bujkál a padláson, hogy elkapja azt a pillanatot, amikor nem vagyunk otthon. Feladata, hogy elrejtse más programkódok futását a rendszer, az Antivírusok és az üzemeltetők elől. Ezt úgy érik el, hogy másik programnak álcázzák az indított vírust, manipulálják a naplóállományokat, az erőforrás figyelőket, alternatív indítási módokat illesztenek a rendszerbe egy lefagyás vagy újraindítás esetére.

Szakértők gyakran javasolnak Rootkit fertőzéskor teljes merevlemez törlést.

BackDoors: A trójai és féreg malware-ekhez hasonló, de fő feladata a rendszerben hálózati forgalom számára egy hátsó kaput nyitni. Ezen keresztül aztán további fertőzések érhetik el a rendszert.

A BackDoor programok önmagukban nem szoktak megjelenni, de fontos modulját képezik egy jól felépített támadás-sorozatnak. Minél kifinomultabb egy támadó malware, annál valószínűbb, hogy egy ügyes backdoor modul segíti a távoli támadókat a rendszerben maradni.

KeyLoggers: Elsődleges feladata a beírt azonosítók és jelszavak megszerzése, azok gyűjtése és továbbítása. Gyakran használnak vállalatok is keyloggereket, hogy megszerezzék a felhasználók érzékeny adatait. Néhány szülő vagy féltékeny partner sem veti meg a használatát.

A keyloggerek egyik legérdekesebb tulajdonsága, hogy az ellopott adatokat nem csak a telepítőjének küldik el, hanem rendszerint a program írójának is. Így a célpont mellett maga a betörő is adatlopás áldozata lesz. Hiába no, a Barazsy is megmondta: A bevétel erősíti a szabályt. Márpedig ezeknél a bűnözőknél az egyetlen szabály a bevétel maximalizálása bármilyen áron.

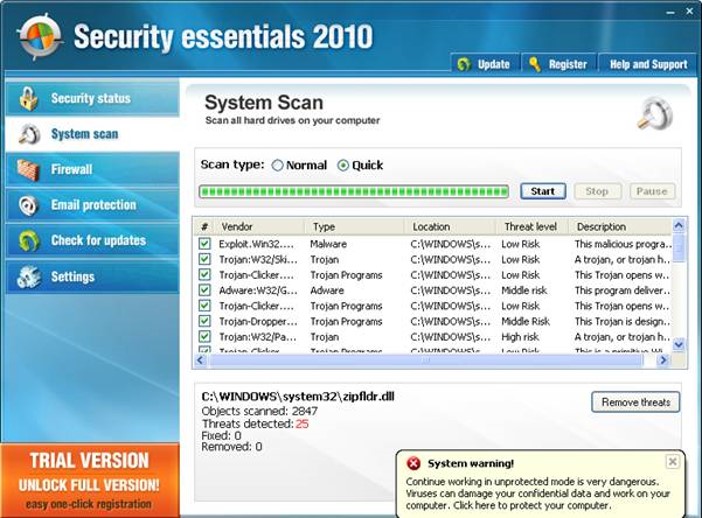

Gazember biztonsági szoftver: Ezek a programok megtévesztik a felhasználókat azt ígérve, hogy megkeresik és eltávolítják a fertőzéseket. Azonban általában teljesen haszontalan alkalmazások, csupán a felhasználót megtévesztve megvetetik „szolgáltatásaikat”; vagy kikapcsolva a valódi Antivirust további kártékony kódokat töltenek le. Így aztán dupla bevételre tesznek szert úgy, hogy nagyon sokáig ki sem derül az átverés.

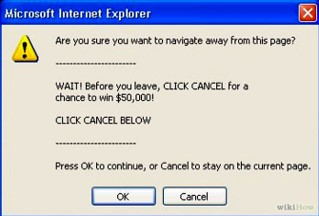

Browser hijacker: A böngésző eltérítő az internetes böngészést manipulálja úgy, hogy a keresések eredményeit manipulálja, vagy más weblapokat hoz be, mint amit szeretnénk. Szándéka, hogy pénzt termeljen reklámok mutogatásával, vagy hamisított weblapokon történő adatlopással.

RansomWare: A zsaroló programok a számítógép megfertőzése után elzárják a felhasználó elől az adataikat és a feloldásért cserébe pénzt követelnek rajtuk. Majd minden országban jelent meg olyan változat, ahol a rendőrségükre hivatkozva jelenítenek meg hamis figyelmeztetést. A fizetés utáni feloldás koránt sem biztos, sőt semmi nem garantálja, hogy nem kezdi újra.

Az egyik legveszélyesebb fajtája a zsaroló programoknak a CryptoWare. Ez a program komoly titkosítással elkódolja az értékes adatfájlokat, amelyek visszafejtése gyakorlatilag lehetetlen lesz. Jellemzően a feloldásért cserébe kripto-valutában követeli a nem ritkán több millió Forintos váltságdíjat.

Az egyik legjövedelmezőbb malware típus, ráadásul a feketepiacon (Darknet) komoly zsarolóvírus-építő készleteket lehet vásárolni. Sőt a legújabb trend a RaaS - Ransomware as a Service. Ekkor a malware fejlesztője minden lényeges programot biztosít, a megrendelőnek csupán a támadókód célba juttatását kell megoldania. A befolyt hasznon pedig osztozik a zsarolóvírus írója, és a megrendelője.

A korai felismerés segíthet a megállításban, a kár-minimalizálásban, ezért mindig legyen gyanús, ha az eszközünkön a következő tüneteket észleljük indokolatlanul:

- Fokozott processzor használat – hangos hűtő-ventilátor.

- Lassan reagáló Windows, böngésző, vagy egyéb program.

- Hálózati kapcsolat problémás, szakadozik az internet.

- A programok lefagynak, vagy indulás után összeomlanak.

- Eltűnt, törlődött vagy módosult fájlok.

- Új, ismeretlen fájlok, ikonok megjelenése az asztalon, vagy a mappáimban.

- Antivirus alkalmazás vagy tűzfal kikapcsol.

- A számítógép egyéb szokatlan viselkedése.

- Kéretlen levelek, üzenetek küldése az ismerőseimnek.

Régi jó tanács, de érdemes megfogadni: Légy résen! ;-)

Érdekli a legjobb Antivírus program?

Cikkünket elolvashatja a témában a https://biza.blog.hu/2019/08/14/a_legjobb_virusirto oldalon.

Ha Antivírus témában szakértőre van szüksége, keresse fel csapatunkat!

Biztosan tudunk segíteni.

Biztonság Akadémia Kft.

1032 Budapest, Kiscelli u. 76.

info@BiztonsagAkademia.hu

+36 70 3375-446 | +36 70 428-5643